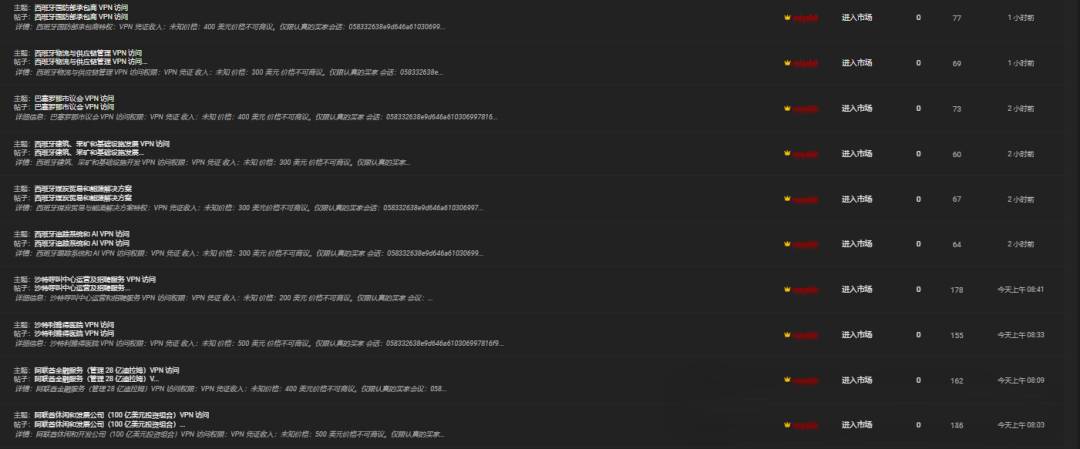

2月19日监测发现,暗网论坛上出现大量VPN访问权限售卖帖子,发帖者“miyak0”在短时间内发布了24条涉及多个国家和地区的VPN权限出售信息,涵盖西班牙、沙特、阿联酋、中国及香港等地的政府机构、国防承包商、金融服务、能源、物流、电信等多个关键行业。这些权限的价格从200美元到700美元不等,且均为“不可商议”,表明其可能通过非法手段批量获取了这些权限。此类行为对受害组织的网络安全构成严重威胁,可能导致数据泄露、财务损失和声誉损害。

基本情况

西班牙:西班牙是此次帖子中涉及最多的国家,共有17条相关帖子。涉及的机构包括国防部、巴塞罗那市议会、建筑与采矿公司、煤炭贸易与能源解决方案公司、追踪系统与AI公司、销售点硬件与软件供应商、海洋工程与船舶设计公司、商业服务公司、家具设计公司、ISP公司等。这些机构的VPN访问权限价格从200美元到700美元不等。其中,部分帖子声称某些机构的年收入高达数十亿欧元,如“916亿欧元收入的西班牙安全系统”和“30亿欧元收入的西班牙ISP公司”,这表明发帖者可能试图通过夸大机构的经济价值来吸引买家。

沙特:沙特相关的帖子有2条,分别涉及利雅得医院和呼叫中心运营及招聘服务公司。利雅得医院的VPN访问权限价格为500美元,而呼叫中心运营及招聘服务公司的价格为200美元。这些帖子可能反映了发帖者对沙特医疗和服务业的关注,同时也显示出其对高价值目标的偏好。

阿联酋:阿联酋相关的帖子有5条,涉及金融服务公司(管理28亿迪拉姆)、休闲与发展公司(100亿美元投资组合)、领先品牌分销与供应链管理公司、人员配备与薪资解决方案公司以及环境咨询公司。这些机构的VPN访问权限价格从200美元到500美元不等,显示出发帖者对阿联酋金融、投资和高端服务行业的兴趣。

中国:中国相关的帖子有4条,涉及数字资产保险(加密、Web3)、全球服装配饰公司、全球海运及贸易公司。其中,数字资产保险的VPN访问权限价格为500美元,显示出发帖者对中国新兴数字经济领域的关注。

香港:香港相关的帖子有1条,涉及GS1全球网络的VPN访问权限,价格为500美元。这表明发帖者可能试图利用香港作为国际贸易和金融中心的地位,吸引对全球网络感兴趣的买家。

攻击者获取权限的可能方式

攻击者能够批量获取如此多的VPN权限,猜测可能通过以下几种途径,据以往情况看,利用最新的VPN设备漏洞的可能性最大。

网络钓鱼攻击:通过伪装成合法网站或邮件,诱骗用户输入登录凭证,从而获取VPN访问权限。

恶意软件攻击:通过植入恶意软件,获取目标系统的敏感信息,包括VPN凭证。

内部人员泄露:通过贿赂或胁迫内部人员,获取合法的VPN访问权限。

黑市交易:从其他黑客或黑市卖家手中购买VPN权限,再转售以获取利润。

漏洞利用:攻击者可能利用最新的或近期发现的VPN漏洞,通过技术手段直接入侵VPN系统,获取访问权限。这种攻击方式通常针对未及时更新或修复漏洞的系统,具有较高的成功率和隐蔽性。

防范措施及建议

紧急措施可能包括如下几个方面。

一是立即切断访问权限:一旦发现VPN凭证泄露,应立即更改密码并撤销所有可疑的访问权限。

二是评估数据泄露范围:进行全面的安全审计,确定数据泄露的范围和影响程度。

三是采取法律行动:向执法机构报告,追究发帖者的法律责任。

从长远看,仍需要从根本上采取多重措施,防范类似攻击及其危害。

强化身份验证:采用多因素认证(MFA),增加VPN访问的安全性。

员工培训:定期对员工进行网络安全培训,提高其对网络钓鱼和恶意软件的识别能力。

技术防护:部署先进的网络安全解决方案,如入侵检测系统(IDS)和防火墙。

定期审计:定期检查VPN访问记录,及时发现异常行为。

及时更新与修复漏洞:关注VPN供应商的安全公告,及时更新软件版本,修复已知漏洞。定期进行漏洞扫描和渗透测试,确保系统安全性。

小结

发帖者“miyak0”批量售卖VPN权限的背后,极可能是通过自动化工具利用近期未修复的VPN设备漏洞(如Ivanti、Fortinet、Cisco)发起的定向攻击。企业需将漏洞修复优先级提升至最高,并采用零信任策略替代传统VPN的粗粒度访问控制,以应对此类规模化网络犯罪。

关于发帖者miyak0

miyak0是暗网中活跃的“初始访问代理”(IAB),自2024年8月注册以来累计发布173个主题、299条帖子,专注批量售卖多国关键行业的VPN访问权限(西班牙国防承包商、阿联酋金融服务、中国数字资产等),价格200至700美元不等。其标注位于韩国,但频繁更换用户名(5次)并隐藏在线记录,反追踪意识极强。Telegram主页(@FreshAccess2)为交易渠道,名声值1740显示较高可信度。个人简介声明“不攻击独联体国家”,或规避地缘风险。攻击手法可能结合漏洞利用(如VPN设备零日)、钓鱼攻击及供应链渗透,目标覆盖政府、能源、通信等高价值领域。其规模化权限售卖暗示团队协作或自动化工具支持,对全球企业网络安全构成严重威胁。

参考资源

1、https://breachforums.st/

文章来源: 网空闲话plus